PC Junkie Rev3.0

about copyright]]>

-

【NetWork】Procurve 28xxで使えるSFP

なんと紛らわしい

-

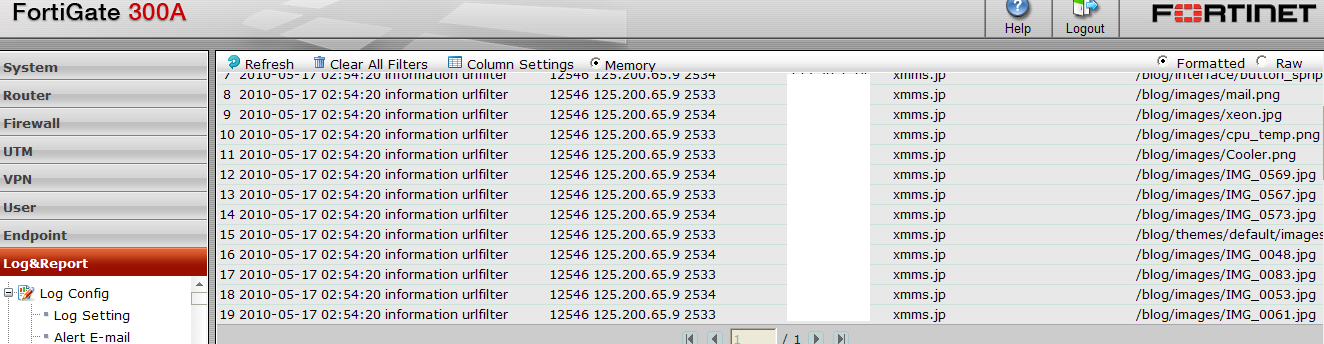

【NetWork】 Fortigateの逆URLフィルタリング

-

【HW】5000+BE

-

【HW】じーおん!

この辺 が欲しかったのですが、このレベルはまださすがにジャンク・中古市場には出回ってないです。

-

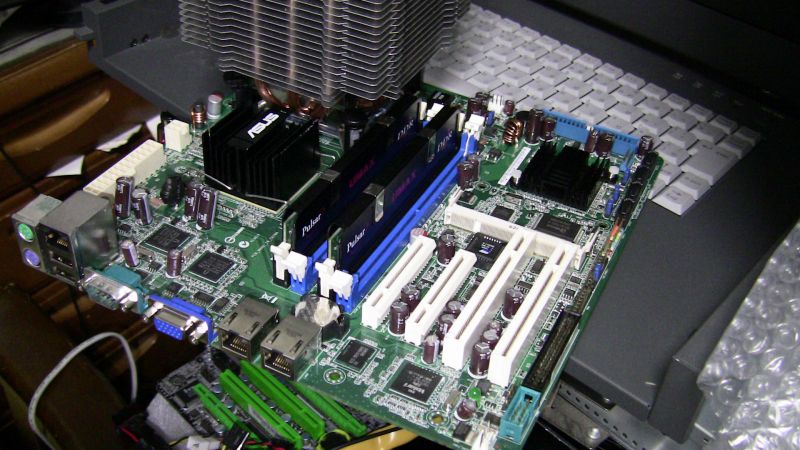

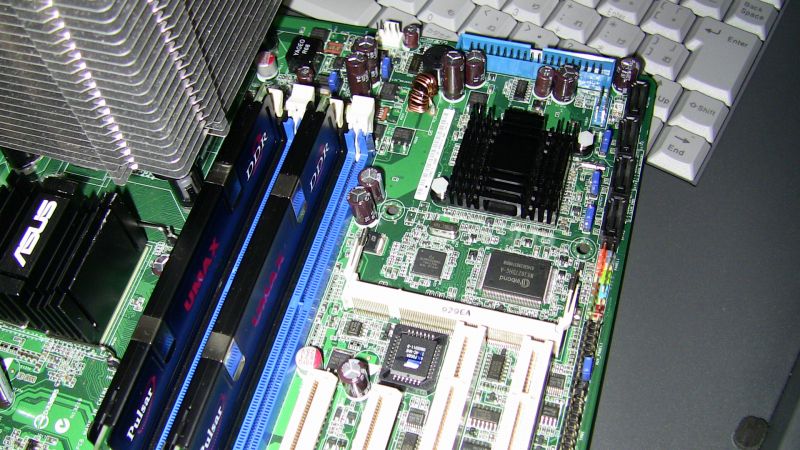

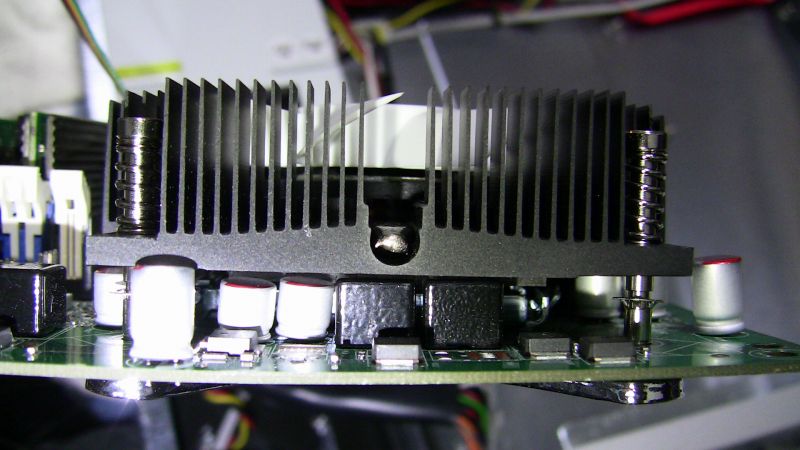

【HW】P5BV-MをRADIUS oneへ

こいつ が殆どなのですが、明らかにこれではないです。詳細PDF Slim Silence 775 というクーラーなのですが、結構周りのコンデンサとの干渉が危なかったですwAMIBIOS(C)2007 American Megatrends, Inc.NO Keyboard Detected! ------------------------------------------------------------ [ ID] Interval Transfer Bandwidth [ ID] Interval Transfer Bandwidth [ ID] Interval Transfer Bandwidth

-

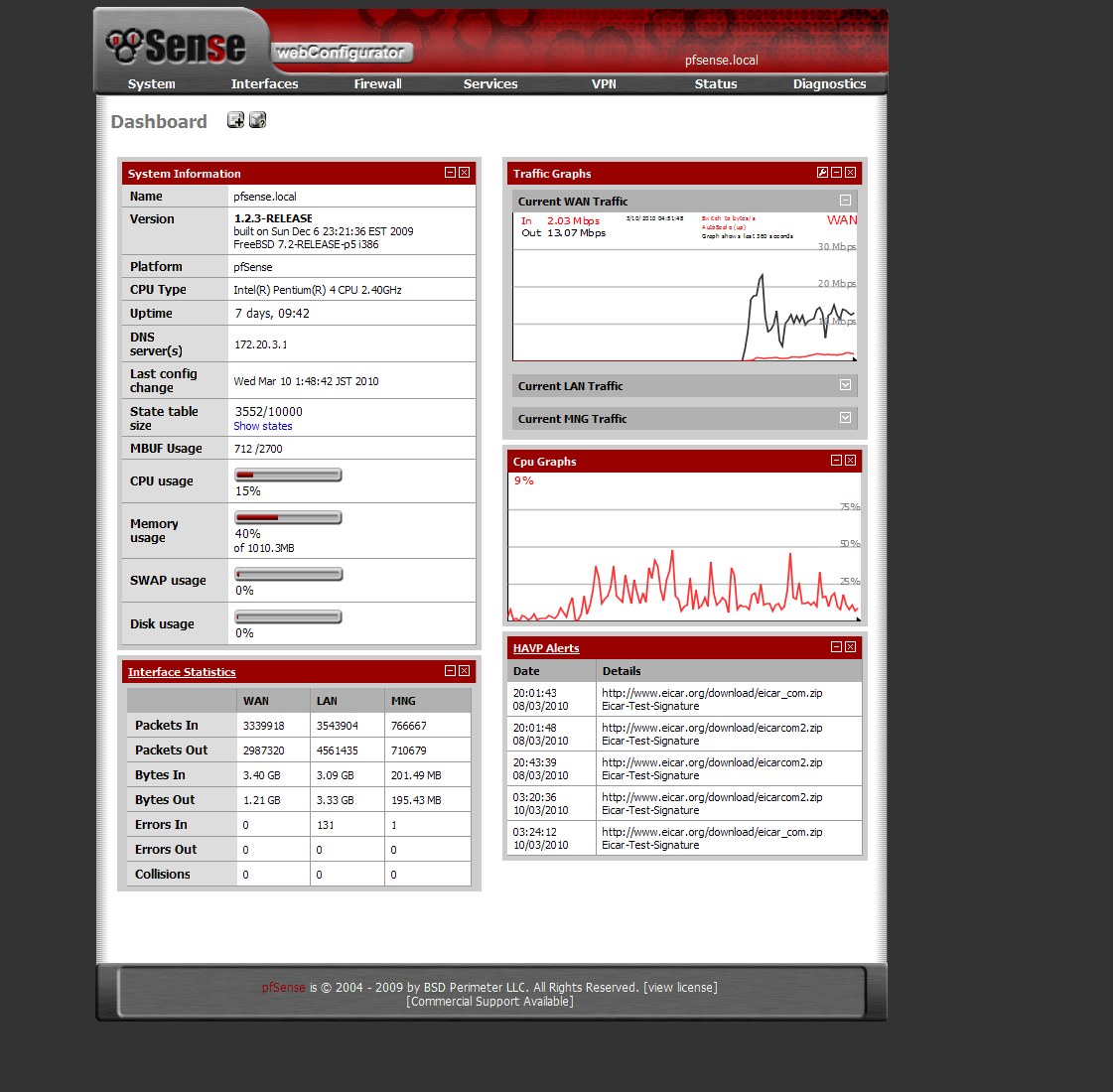

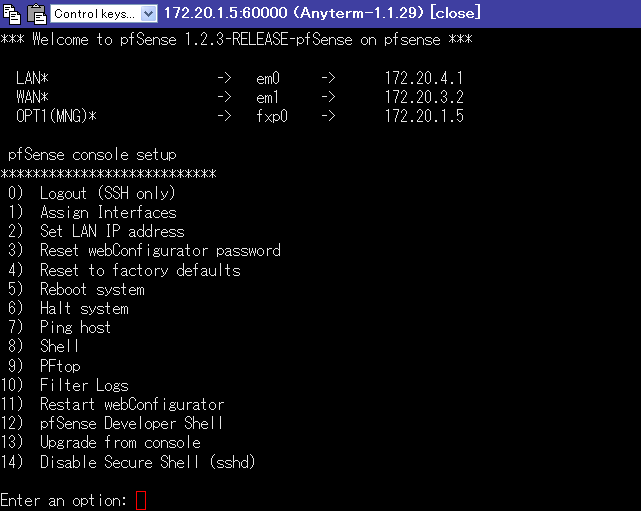

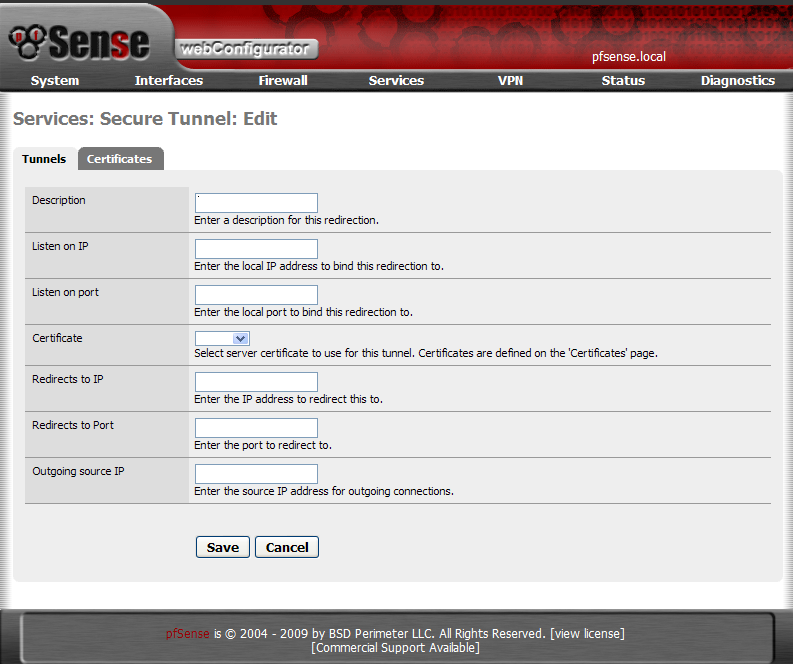

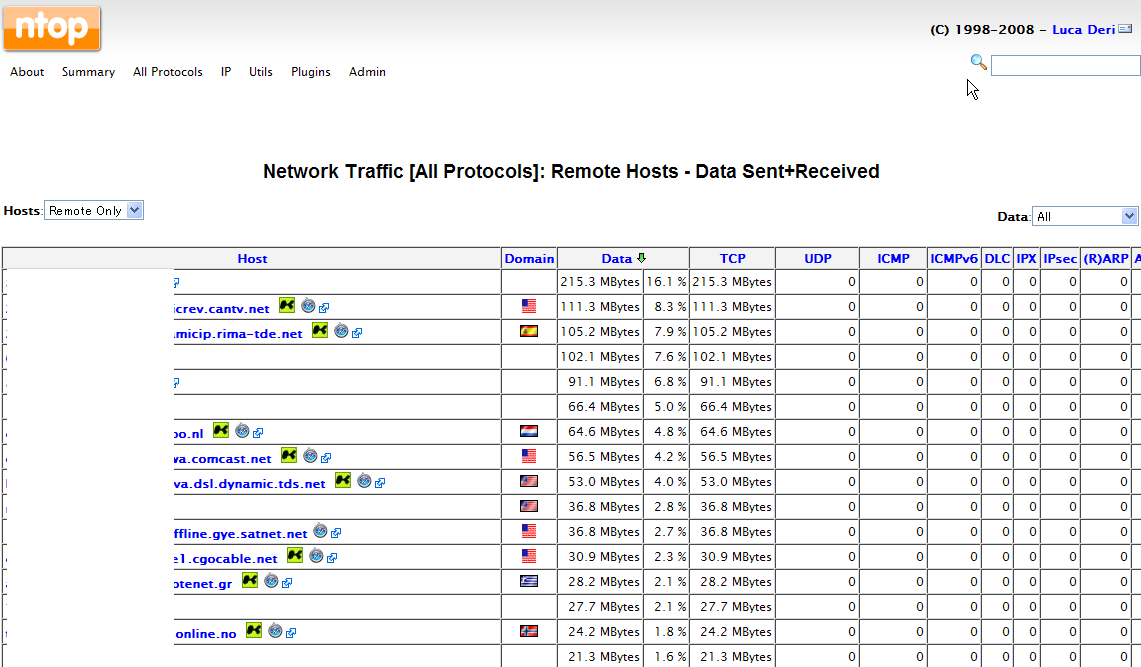

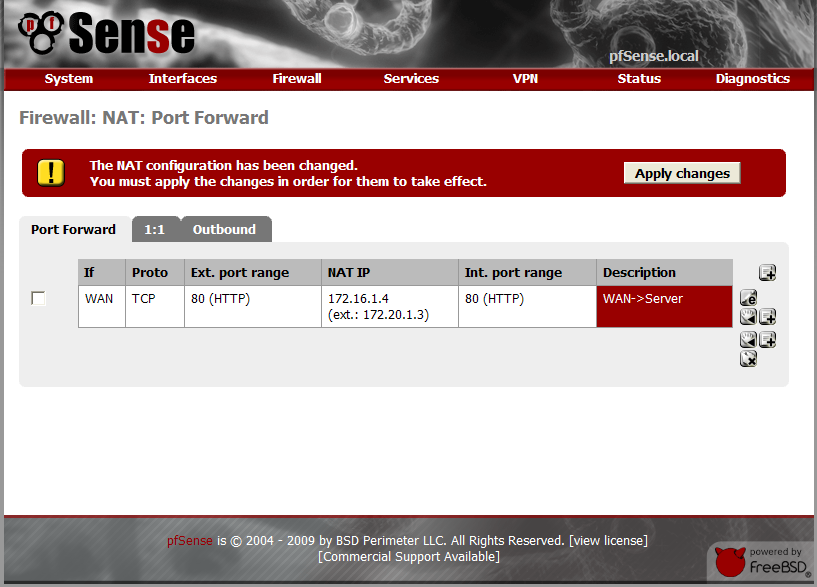

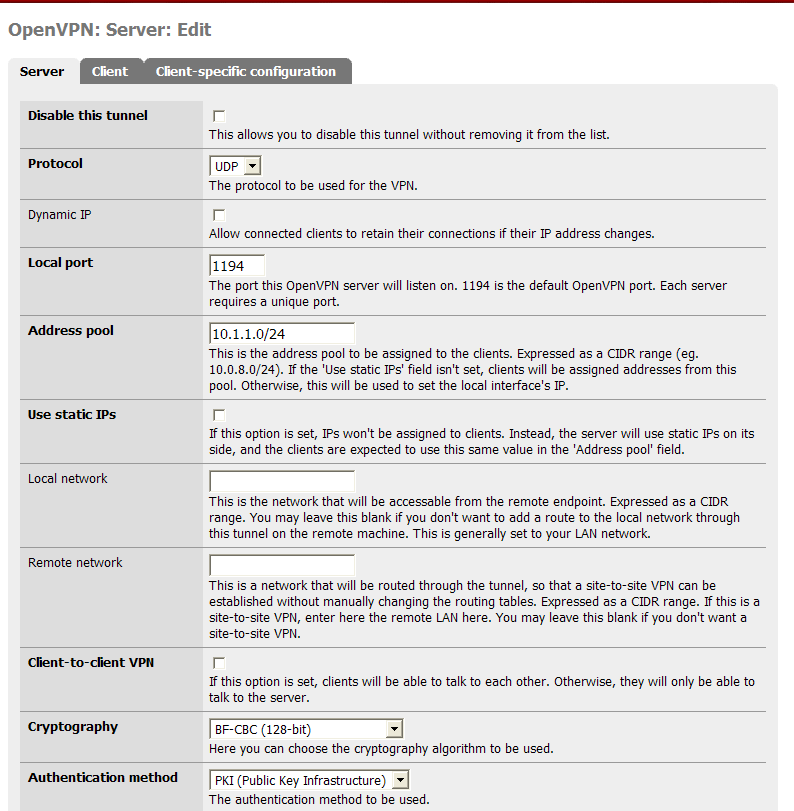

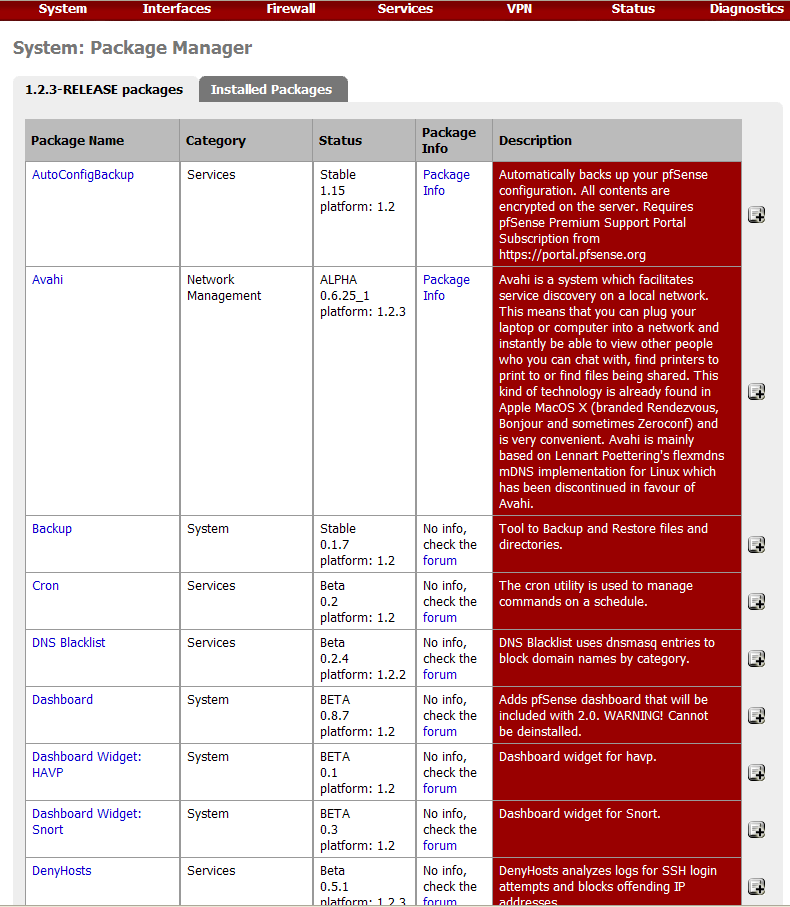

【NetWork】pfSense 続・Software編

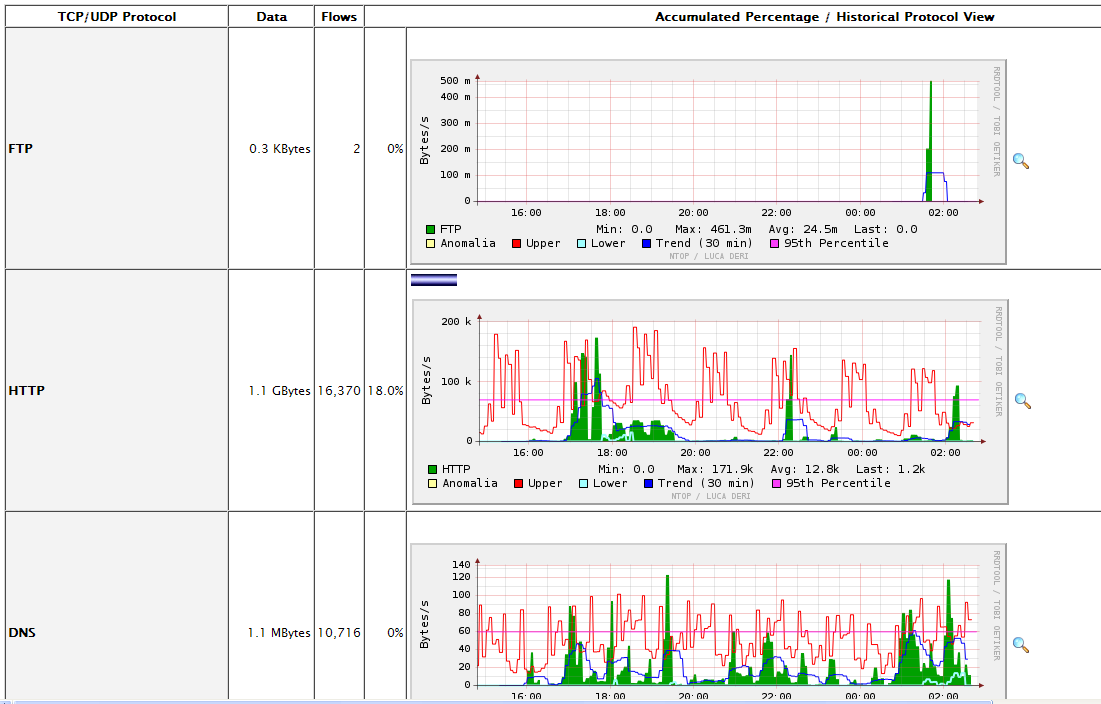

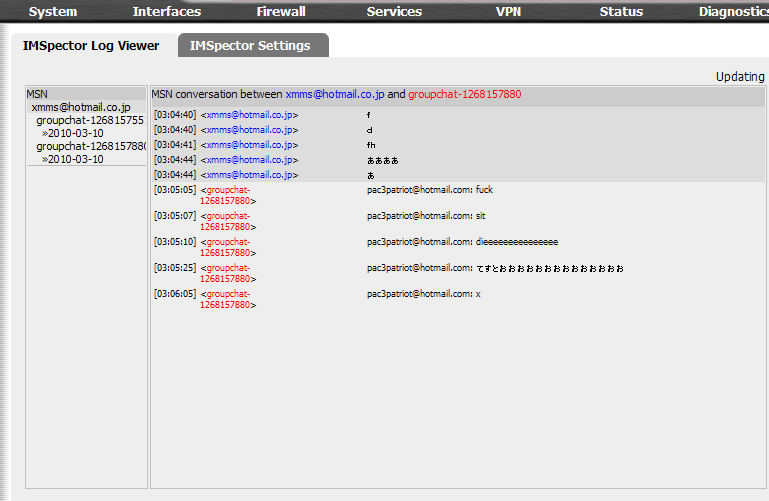

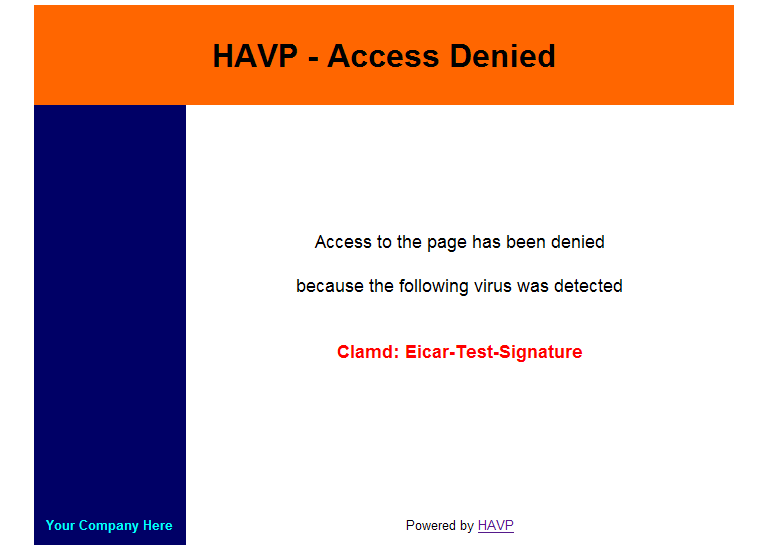

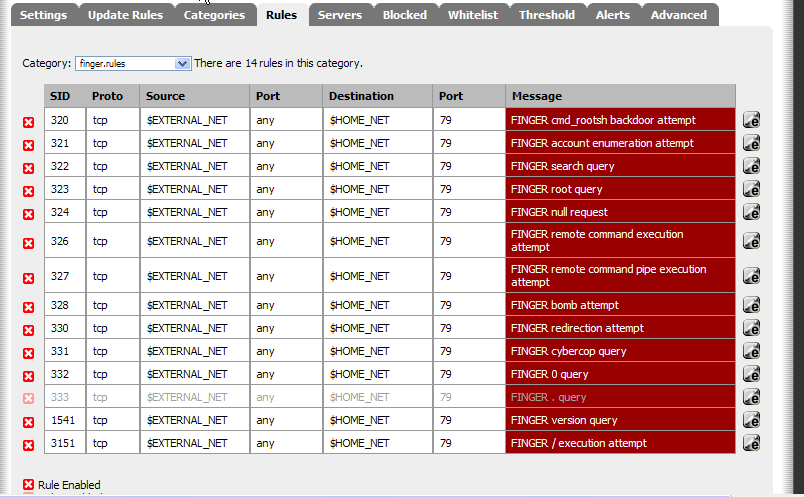

AnyTerm STunnel ntop IMSpector HAVP ■速度.jp スピードテスト 高機能版 回線速度測定結果http://zx.sokudo.jp/ v3.0.0 http://zx.sokudo.jp/ v3.0.0Snort FirefoxではコードがGenerate出来ない という点です。仕方ないのでクソッタレIEを使いましょう。その他 対応している みたいです。ネットワークアプライアンスとして萌えない ので、やるなら1U鯖が欲しいとか思ってしまいます。やめてそんな目で見ないで

-

【NetWork】pfSense Software編

-

【HW】Infoblox RADIUSone その2 さらばInfoblox

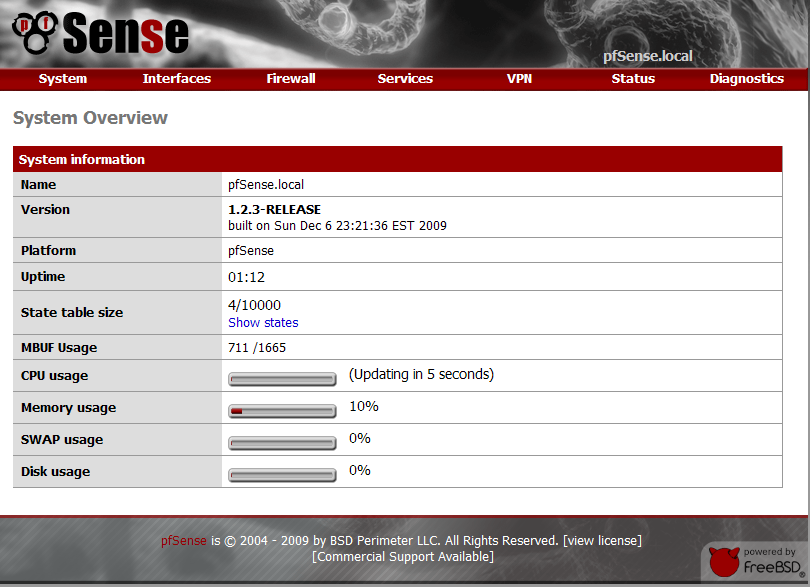

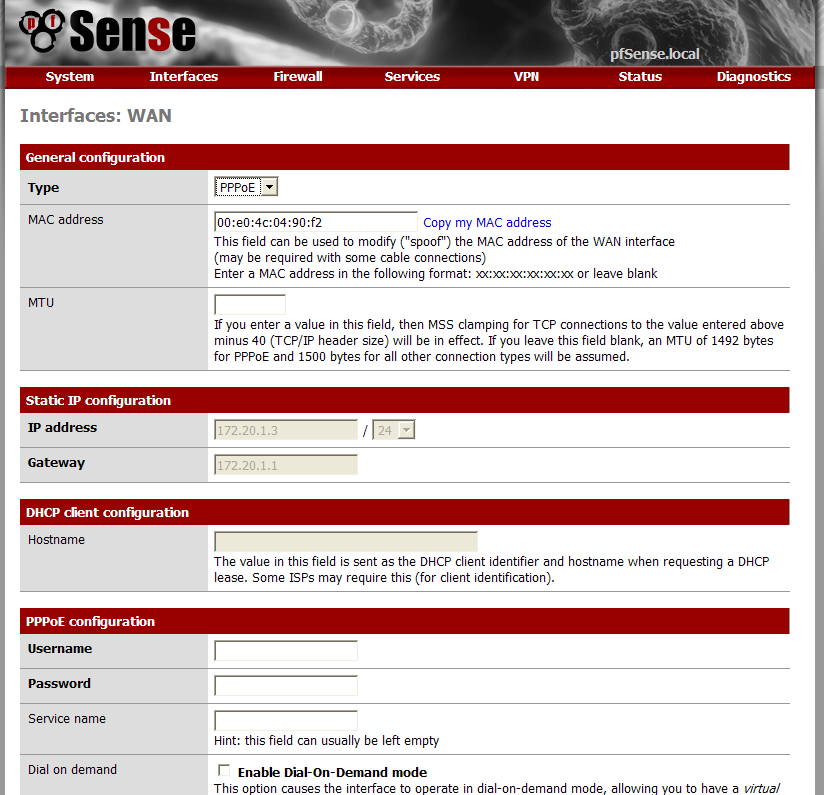

ふぁっく 残念な点Java氏ね m0n0wall でも入れてみようかなと思ったのですが、マシンスペック的にはPentium4であるにしてもそこそこな性能は持っているので、それの上位番(まあ若干コンセプトは違いますが)であるpfsense を入れてみることにしました。一応いまのRADIUS one OSはイメージとしてバックアップしました。

必死に文字を書いてる感じが伝わってきて面白い。ちなみに動画では分からないですがキーを押してから1-2秒経たないとレスポンスが帰ってきませんw http://www.infoblox.co.jp/products/1000.cfm 標準の1Uサーバハードウェアをベースにした競合製品とは異なり、Infoblox-1000アプライアンスには、余計なハードウェアインタフェース(外部ディスクドライブ、キーボードポート、マウスポートなど)がありません。このため、最も安全で信頼できるプラットホームを持ち、基本的なノンストップネットワークID サービスを提供できる、市販品では唯一の真のネットワークIDアプライアンスとなっています。 標準の1Uサーバハードウェアをベースにした競合製品とは異なり、Infoblox-1000アプライアンスには、余計なハードウェアインタフェース(外部ディスクドライブ、キーボードポート、マウスポートなど)がありません。

-

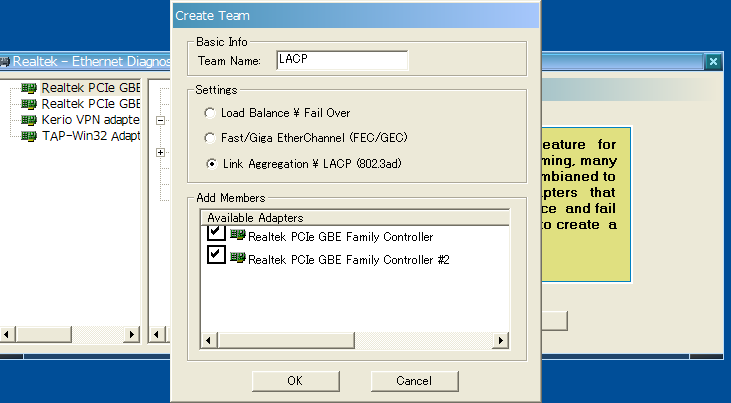

蟹が仕事した

前回の蟹チームでは対応したスイッチがなかったので動作については確認できませんでしたが、その後CentreCom 9424Tが来てから「このスイッチLACPには対応してないみたいだし、とりあえずTrunkでロードバランシングしておこう」とロードバランサを選んでいました。

-

【ネットワーク】GR2k その2 MCについて

Slot0 : primary Slot , mc-enabled Slot0 : primary Slot , mc-enabled GR2B+> copy mc file-unit