物理2CPUシステムってあこがれますよね。Xeon積むならこの辺が欲しかったのですが、このレベルはまださすがにジャンク・中古市場には出回ってないです。

構成 Xeon 5160x2

FB-DIMM 667MHz 4*512MB

FB-DIMMの発熱と消費電力の多さとかレイテンシの高さとか今更LGA771を敢えて使う意味とかぶっちゃけC2Q 9650の方が速いんじゃないかとかそういうことを気にしてはいけないのです。cat /proc/cpuinfoでXeonという文字が出てくるのが見られればそれでいいんです。Xeonは男のロマン。

…まあ、ぶっちゃけC2Q 9650を新品で買うよりも一式揃ってこっちを買う方が安かったのですが。

一応このマザーもQuadcoreXeonがのるのでそれを載せれば物理8コアシステムが実現できます。自分の用途ではどう見てもオーバーサイジングです本当にありがとうございました

ところでこのCPUのファンってうるさいと言われていますが、少なくともFortigateやFireboxが動いている環境だと誤差の範囲内程度の音量にしか感じないのですがw

どうでもいいですがSupermicr●が来たことによって大体のマザボメーカーを網羅しました。あとはJetwayとZotacとXFXとEVGAあたりが来ればなあ。

[ 2 コメント ] ( 2836 回表示 ) | このエントリーのURL |

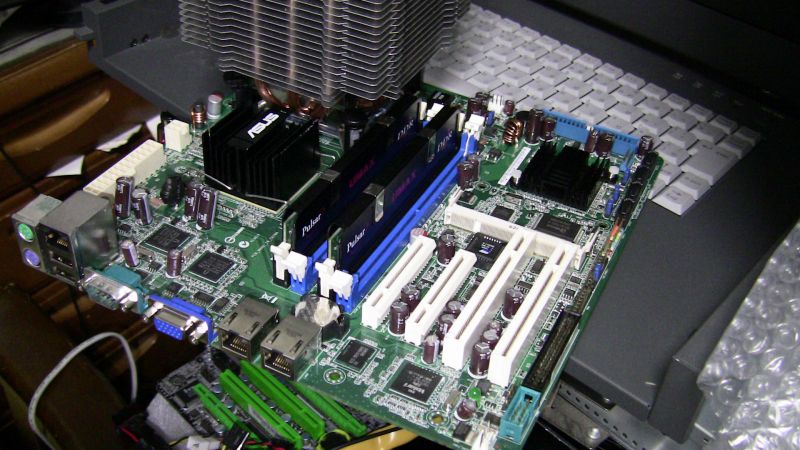

ちょっと前にジャンクでASUSのP5BV-Mというマザーを1000円で拾ってきました。NIFが3つついていたので衝動的にw

P5BV-Mで調べても出てくるのはこいつが殆どなのですが、明らかにこれではないです。

色々調べること30分、ようやくこいつの仕様が分かりました。

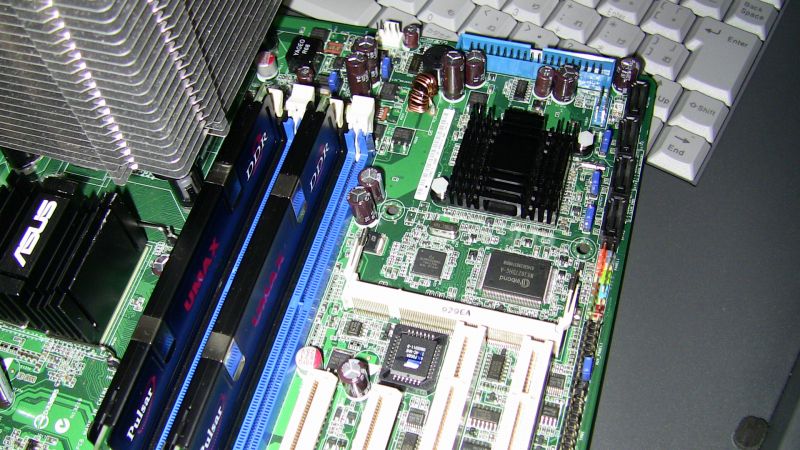

まとめるとNICにはBroadcomのBCM5721を2つ使用し、Intel 3200とICH7Rを乗せたサーバー向けボードで、1333MHzまでの775のXeon・Core2が載るみたいです。3200というと低価格鯖の中で定評のあるNECのExpress5800シリーズでも使われているので、その手の人はなじみがあるのではないでしょうかw

しかしこの板にはかなり特殊な独自ファンクションが2つあります。

まず1つは、RAIDコントローラをIntelMatrixStrageとLSIのMegaRAIDの2つからジャンパを切り替えることにより選べることです。WindowsではIntel/LSIの両方使用可能で、LinuxではLSIを使えとマニュアルには書いてありますが、パフォーマンスの違いが出るのかは試してませんw

もう1つは、オプションのASMB3というノートPC用SODIMMの形をしたボードを取り付けることにより、マネージメントポートからWEB UIを使い電源、HWモニタリング等が出来るようになることです。

Knoppixからマネジメントポートが認識できないと思ったら普通のNIFではなかったようです。試そうにも専用のNICでないと意味がないのですが、そのオプションボードを持っていない(というか見かけない)のでなかったことにします。

詳細PDF

ちなみに、OC関係のファンクションは一切ないです。まあ鯖板なので当たり前ですが。

さて、この板のIFの並び方、ぱっと見どこかで見かけたような気がします。

そう、RADIUS oneの中身と同じような構造をしているのです。似たような作りになってると思ってRADIUS oneの筐体を持ち出すと、ちょうどねじ穴(つかATXですが)、NIFの位置などが見事に一致するのです。多分こういうバックパネルの規格があるのだと思いますが。

ならば元々入ってるPen4を窓から投げ捨ててこいつを入れようと思ったのですが、問題が2点ありました。

まず1点は、VGA出力のポートが邪魔でこのままでは入らないという事。箱を切断するか板からポートを抜くかで悩みましたが、試しにはんだを溶かしてポートを何かあれば復元できる形で抜いてみることにしました。

…が、思いの外VGAポートの外枠を止めている金具がしっかりと半田付けされてしまっているので取るにとれず、結局Fuuuuuuuuuuuuuuuuuuuuuuuuccccccccckkkkkkkkkと叫びながらペンチで力ずくで抜きました。経験的に力任せにした結果というのは総じて後悔することになるのですが、まあ今回は大丈夫そうです。

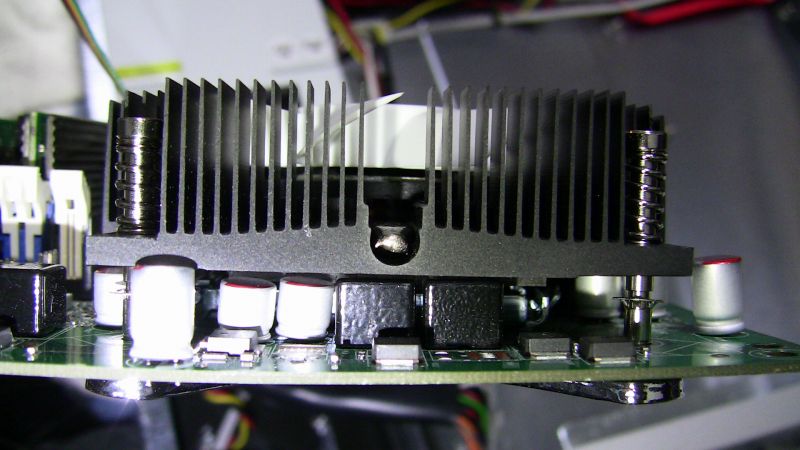

2点目は、CPUクーラーの高さに制限がありデフォルトのクーラーでは入らないという事。どうせ背面に9000rpm近い排気ファンついてるし、Intelのリファレンスクーラー(後期型の薄いやつ)のファン部分を取っ払ってつけてしまえ、と試しにやってみたのですが、なんとか入ったものの微妙にCPUの熱が廃棄しきれない様子でした。

仕方がないのでそれ用の薄いクーラーを買ってきて取り付けたところ、問題は解決しました。

ちなみに今回使用したのはSlim Silence 775というクーラーなのですが、結構周りのコンデンサとの干渉が危なかったですw

そしてTyanの478マザーを取り出して入れてみると

ジャストフィット!

こいつもBIOSをCOMポートへリダイレクト出来るので、クロスケーブルだけあれば用は足ります。デフォルトではOff(VGA出力のみ)なので初回設定時にはVGAが必要になりますが。

しかし鯖板なのに起動すると

AMIBIOS(C)2007 American Megatrends, Inc.

ASUS P5BV-M ACPI BIOS Revision 0216

CPU : Intel(R) Celeron(R) CPU E3300 @ 2.50GHz

Speed : 2.50 GHz Count : 2

DRAM Clocking = 800 MHz

Press DEL to run Setup (F4 on Remote Keyboard)

Press F12 if you want to boot from the network

Press F8 for BBS POPUP (F3 on Remote Keyboard)

Initializing USB Controllers .. Done.

4096MB OK

Auto-Detecting Pri Master..IDE Hard Disk

Pri Master: HDS728040PLAT20 PF1OA21B

Ultra DMA Mode-5, S.M.A.R.T. Capable and Status OK

Auto-detecting USB Mass Storage Devices ..

00 USB mass storage devices found and configured.

NO Keyboard Detected!

Press F1 to Resume

と言う点はどうにかして欲しいと思います。立ち上がってこないと思ってCOMポートをつないで再起動してみたら「キーボードが見つからないけど続けるならF1押せ!」という無理難題を言って止まってました。どうしろとwww

エラーでF1を待つ設定を解除しないと詰むという落とし穴があるのでこの手の設定をするときは注意ですね。CPUのファンがついていないときも同じことになりますw まあこの板はCOMポートで何とか出来るのでいいですがね。

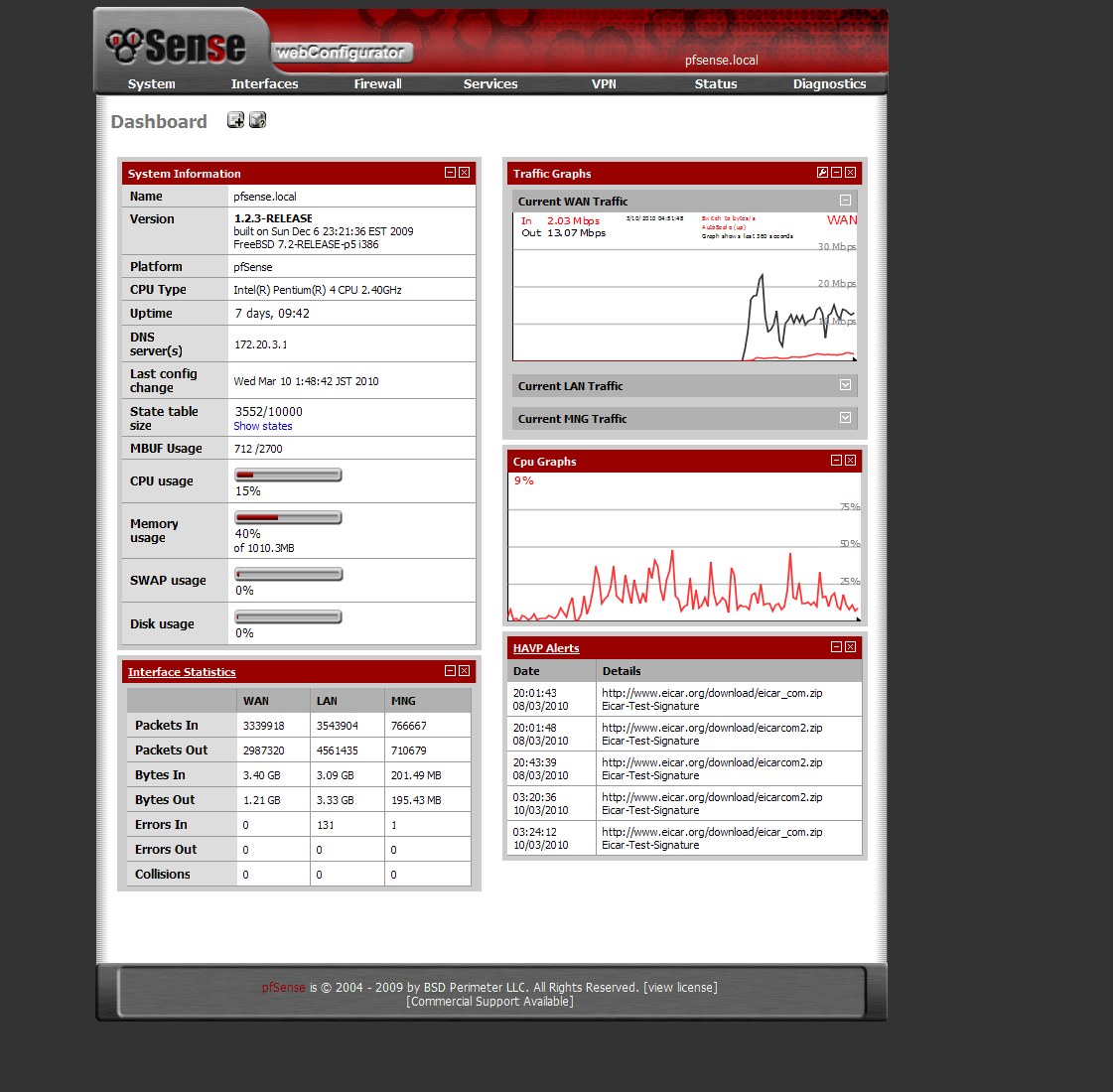

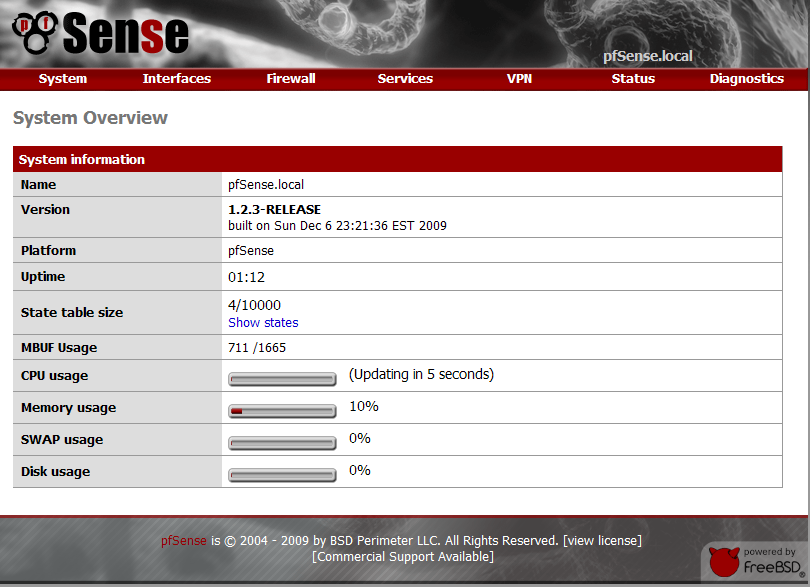

さて、HWで落ち着いたら最近マイブームなpfSenseを入れてマザーの性能を見てみます。

環境;

実験機(Win7,PentiumDCE6600@3.6GHz、Mem4G、M/B:DFI LP UT X48-T2R、NIC:Marvell 88E8052)

Switch(HP Procurve 2848 firmVersion: I.10.77, ROM I.08.07 )

今回の板(pfSense1.2.3-RELEASE 、NAPT有効、Snort有効、ntop有効、CPU:CeleDC3300,Mem4G、NIC:Broadcom BCM5721)

メインマシン(WinXP,E8400@4GHz,Mem8G,M/B Gigabyte EX38-DS4 NIC:蟹 RTL8111B)

この環境で

実験機--pfSense--SW--メインマシン

という繋ぎ方でIperfを走らせ速度を計測してみます。IperfはメインマシンをサーバにしてNAPT越しに実験機が繋げにくる形になります。

まずデフォルトの状態

------------------------------------------------------------

[3924] local **.1.195 port 5001 connected with **.1.193 port 51035

[ ID] Interval Transfer Bandwidth

[3924] 0.0- 1.0 sec 19.4 MBytes 162 Mbits/sec

[3924] 1.0- 2.0 sec 18.9 MBytes 158 Mbits/sec

[3924] 2.0- 3.0 sec 19.0 MBytes 160 Mbits/sec

[3924] 3.0- 4.0 sec 18.6 MBytes 156 Mbits/sec

[3924] 4.0- 5.0 sec 19.2 MBytes 161 Mbits/sec

[3924] 5.0- 6.0 sec 19.1 MBytes 160 Mbits/sec

[3924] 6.0- 7.0 sec 18.8 MBytes 158 Mbits/sec

[3924] 7.0- 8.0 sec 19.1 MBytes 160 Mbits/sec

[3924] 8.0- 9.0 sec 19.2 MBytes 161 Mbits/sec

[3924] 9.0-10.0 sec 19.1 MBytes 160 Mbits/sec

[3924] 0.0-10.0 sec 190 MBytes 160 Mbits/sec

次にTCP WindowSizeを56kByteにして測定

[ ID] Interval Transfer Bandwidth

[3912] 0.0- 1.0 sec 72.4 MBytes 608 Mbits/sec

[3912] 1.0- 2.0 sec 71.6 MBytes 601 Mbits/sec

[3912] 2.0- 3.0 sec 73.8 MBytes 619 Mbits/sec

[3912] 3.0- 4.0 sec 72.1 MBytes 605 Mbits/sec

[3912] 4.0- 5.0 sec 73.7 MBytes 618 Mbits/sec

[3912] 5.0- 6.0 sec 74.0 MBytes 621 Mbits/sec

[3912] 6.0- 7.0 sec 73.4 MBytes 616 Mbits/sec

[3912] 7.0- 8.0 sec 73.6 MBytes 618 Mbits/sec

[3912] 8.0- 9.0 sec 73.8 MBytes 619 Mbits/sec

[3912] 9.0-10.0 sec 73.8 MBytes 619 Mbits/sec

[3912] 0.0-10.0 sec 732 MBytes 613 Mbits/sec

そしてTCP WindowSizeを128kByteにして測定

[ ID] Interval Transfer Bandwidth

[3892] 0.0- 1.0 sec 112 MBytes 937 Mbits/sec

[3892] 1.0- 2.0 sec 111 MBytes 930 Mbits/sec

[3892] 2.0- 3.0 sec 112 MBytes 936 Mbits/sec

[3892] 3.0- 4.0 sec 111 MBytes 932 Mbits/sec

[3892] 4.0- 5.0 sec 110 MBytes 923 Mbits/sec

[3892] 5.0- 6.0 sec 108 MBytes 906 Mbits/sec

[3892] 6.0- 7.0 sec 111 MBytes 933 Mbits/sec

[3892] 7.0- 8.0 sec 112 MBytes 937 Mbits/sec

[3892] 8.0- 9.0 sec 111 MBytes 935 Mbits/sec

[3892] 9.0-10.0 sec 111 MBytes 933 Mbits/sec

[3892] 0.0-10.0 sec 1109 MBytes 929 Mbits/sec

最後にTCP WindowSizeを1024kByteにして測定

[ ID] Interval Transfer Bandwidth

[3912] 0.0- 1.0 sec 114 MBytes 956 Mbits/sec

[3912] 1.0- 2.0 sec 112 MBytes 938 Mbits/sec

[3912] 2.0- 3.0 sec 112 MBytes 943 Mbits/sec

[3912] 3.0- 4.0 sec 112 MBytes 941 Mbits/sec

[3912] 4.0- 5.0 sec 113 MBytes 944 Mbits/sec

[3912] 5.0- 6.0 sec 108 MBytes 907 Mbits/sec

[3912] 6.0- 7.0 sec 109 MBytes 917 Mbits/sec

[3912] 7.0- 8.0 sec 112 MBytes 936 Mbits/sec

[3912] 8.0- 9.0 sec 110 MBytes 925 Mbits/sec

[3912] 0.0-10.0 sec 1114 MBytes 934 Mbits/sec

さすがにSnortを有効にして1Gで通信してしまうとCPUの使用率は90%後半で張り付いていましたが、それでもこれだけの速度が出るのは中々だと思います。Snort無効状態だと50%位で収まっていたと思います。

しかしIDSとして仕事しているのか?と思いnmapとNessusをかけてみましたが見事に両方ともはじかれました。

触ってみた感じ、さすがにCore2位のレベルになるとFWの仕事は余裕があるみたいですね。E3300って殆どE7200ですし。CIFS越しでもubuntu->Win7で80MB/sec出ていたのでFWとしては速い部類に入るのではないかと思います。

1Uに収まりなおかつ速度も速いので言うことないです。QuadCore乗せてメインFWにしてしまおうかと思うくらいです。HAVPは試していませんが、最近AVゲートウェイよりもパーソナルAVの方が重要(当たり前)だと思うのでIDS/FW/Routerとして動いてくれるならいいですが。

[ コメントを書く ] ( 2417 回表示 ) | このエントリーのURL |

ミクがやってきた!

音楽とは全く関係ないところにな!

置き場がないのでスイッチ群の上に設置という

いよいよこの部屋の方向性が分からなくなってきました

どうでもいいですがボカロの中では一番ミクが好きです。

[ 1 コメント ] ( 17681 回表示 ) | このエントリーのURL |

またあれからしばらくpfSenseを使ってみたのですが、かなりいい線を行っていると思います。正直元々入っていたRADIUS oneよりも利用価値があると思います。

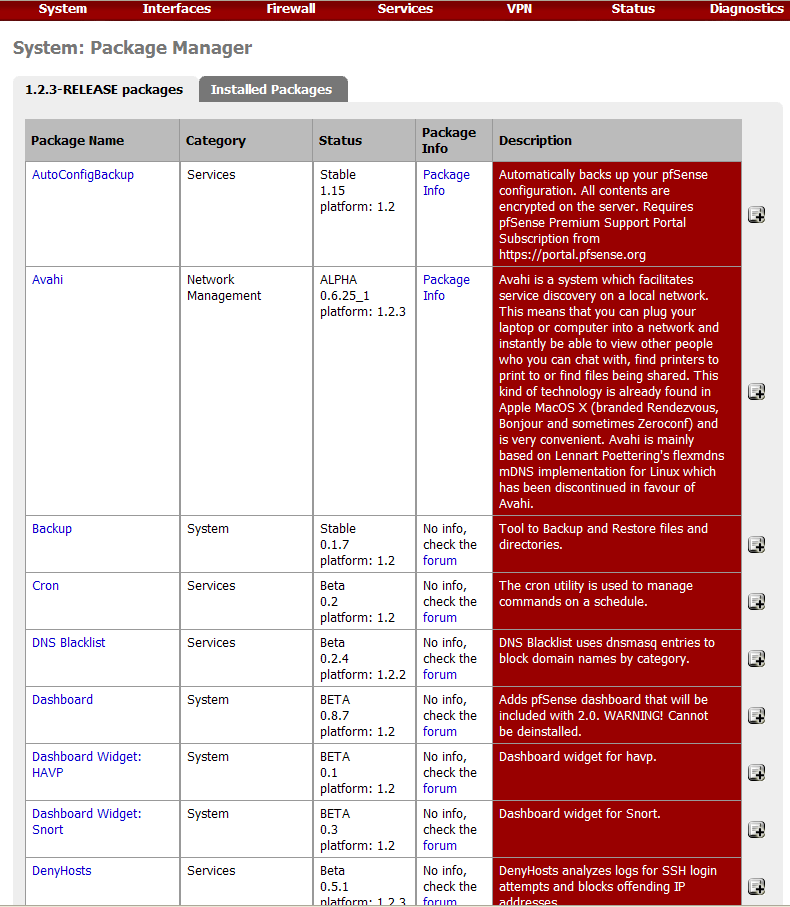

個々のパッケージを調べればもちろんHowToがありますが、pfSenseに組み込んだ状態としてのパッケージ紹介ページがあるようでなかったので、パッケージの内のいくつかを紹介してみようと思います。

ちなみに順不同です。

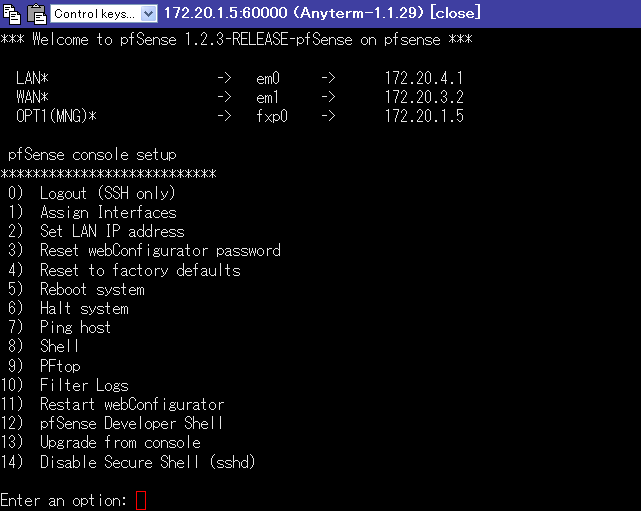

AnyTerm

AnyTermはAjaxベースのターミナルで、HTTPからログインすることによりTeraterm等をインスコしなくてもターミナルが使用できるという優れもの。

pfSenseの場合、ログインすると専用のシェルが立ち上がりますがメニューから選択(8番)すればtcshが立ち上がります。ここから更にSSHでローカルネット内のマシンに接続という使い方が中々便利でした。

ただし、そのままではHTTPでの接続なので通信が暗号化されず、簡単にキャプチャされてしまいます。

そこで、次に紹介するStunnelと組み合わせて使ってHTTPS通信上で使うことが推奨されています。

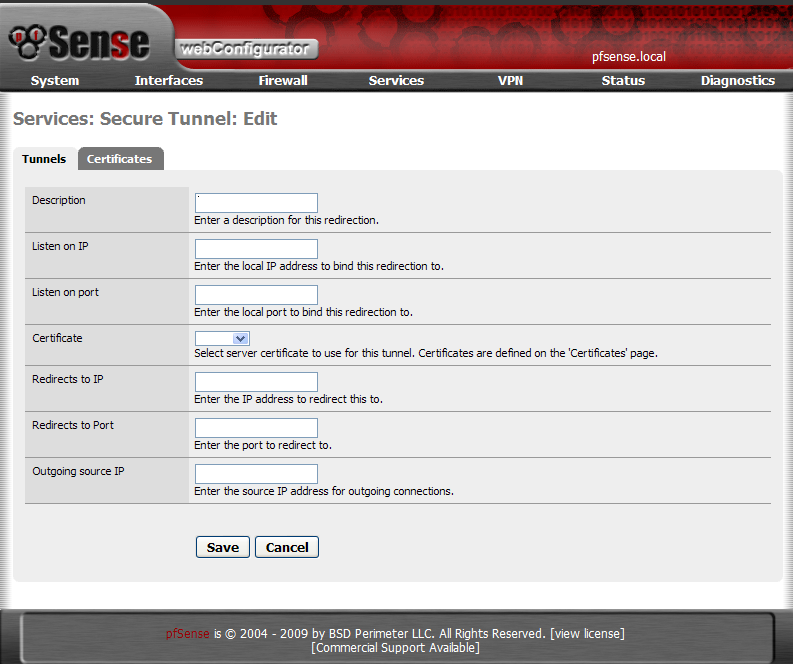

STunnel

リッスンポートに来たアクセスをSSL越しにしてリダイレクトするプラグインで、たとえば8888番ポートに来たアクセスを192.168.1.2:80等にリダイレクトする、といった使い方が出来ます。これを使うとJavaアプレット版VNCなんかも暗号化して使うことが出来ました。

上のAnyTermと組み合わせるほかにも色々使えるプラグインだと思います。

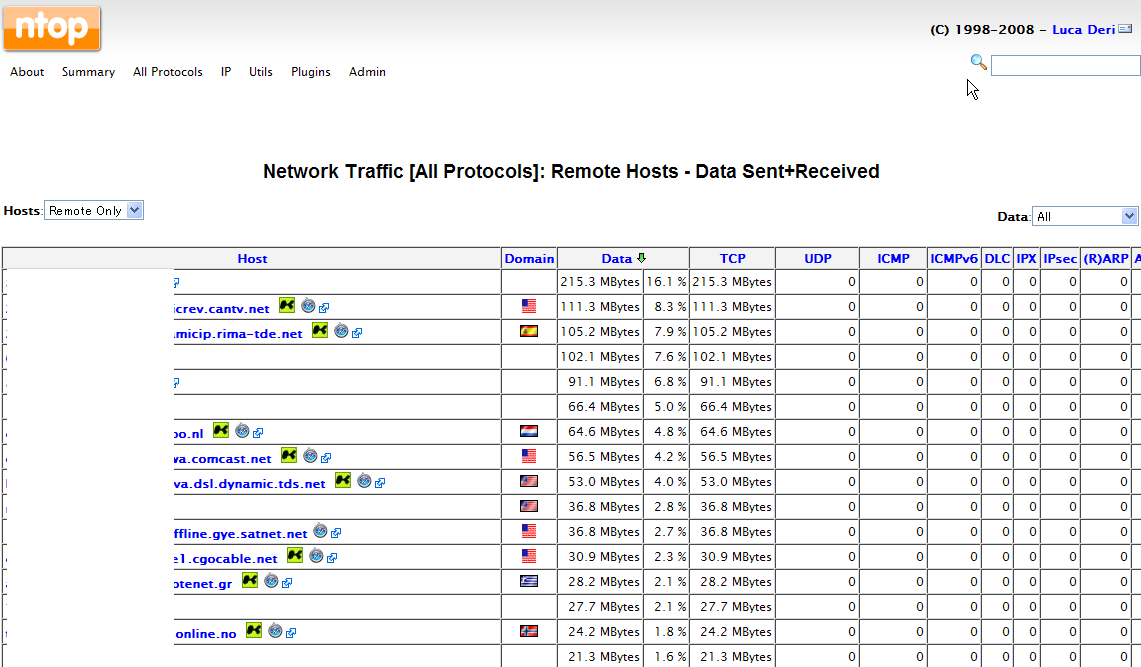

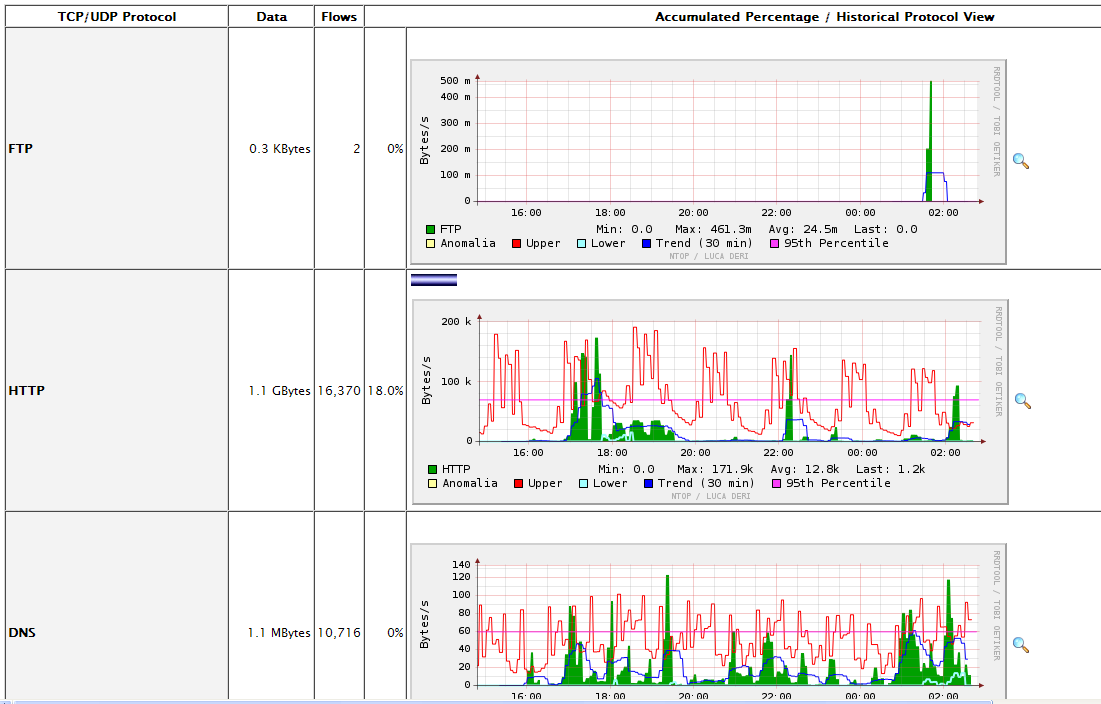

ntop

pfSenseとはまた別に動くネットワークアナライザで、今有効なセッション・一番誰が帯域を使っているのか・どのプロトコルが一番使われているのか(HTTP,Messenger,HTTPS,P2P他)などをグラフでわかりやすくまとめてくれるプラグインです。ネットワークアドミン以外からすると驚異ですよこれは。

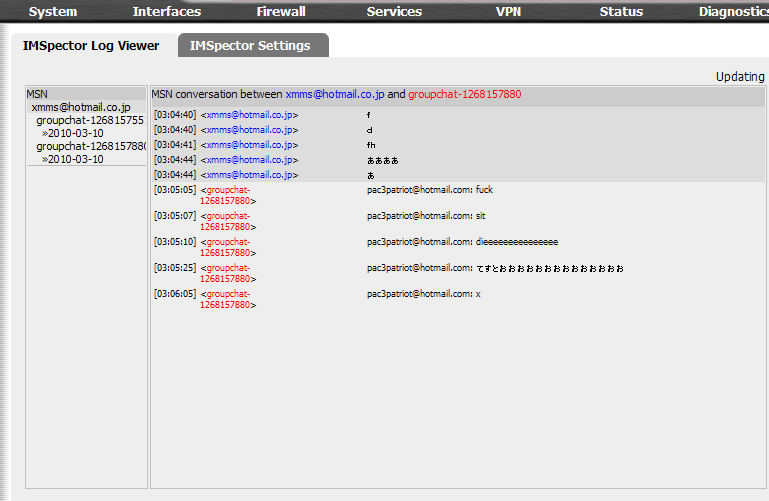

IMSpector

MSN/Yahoo/IRCなどのメッセンジャのログをキャプチャしてしまうと言う恐ろしいソフト。そのほか、ファイルの転送の阻止なども出来ます。

Fortigateにこの機能がついていましたがまさかpfSenseにまであるとは驚きです。まあ、平文通信なのでこれがなくてもWireshark等で簡単にのぞけてしまうのですが。

一つ言えることは、会社でメッセなんてするな、という事です。

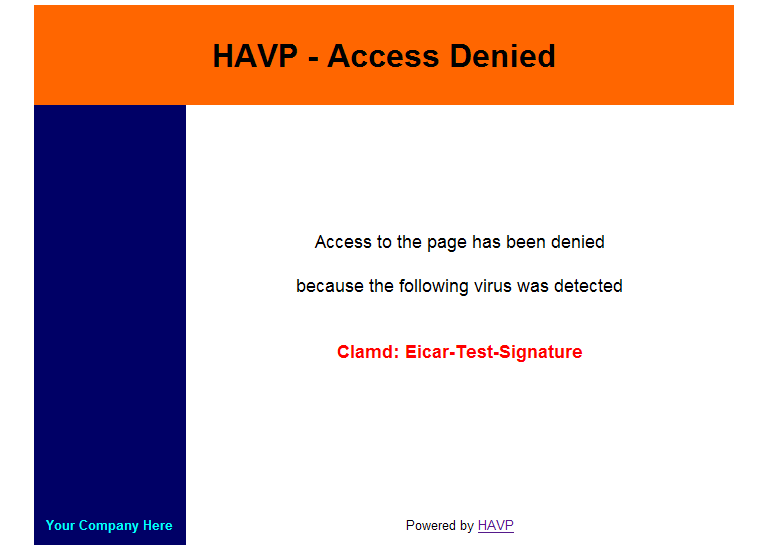

HAVP

HTTP-Anti-Virus-Proxyの略で、Squidと併用したりトランスペアレントとして動かしたりすることによりAntiVirusの効果が手に入ります。

ただ、SW処理なので、どうしてもこれを有効にしてしまうとサイズの大きいファイルを落とすときに速度がかなり落ちてしまいます。

具体的にはローカルの違うサブネットにある100Mのファイルを落とすのに10MB/secで落とせた(途中のルータが100M)のが1MB/sec位まで落ちてしまい、なおかつCPUのロードアベレージが常に高いという状況でした。サイズの大きいファイルを無視するようにすれば一応は回避できますが。

HAVPそのものはZIPファイルの中まで見てくれるような作りになっているので悪くはないと思うのですが、FortiASICのような専用設計機には敵いません。

外部向けの転送速度だとこうでした

AVなし

■速度.jp スピードテスト 高機能版 回線速度測定結果

http://zx.sokudo.jp/ v3.0.0

測定時刻 2010/03/10 05:21:08

回線種類/線路長/OS:-/-/Windows 7/-

サービス/ISP:-/-

サーバ1[N] 82.1Mbps

サーバ2[S] 70.2Mbps

下り受信速度: 82Mbps(82.1Mbps,10.2MByte/s)

上り送信速度: 68Mbps(68.4Mbps,8.5MByte/s)

※上のステップ1で回線種類やサービス名を選択して測定すると、ここに「速い」か「遅い」かといった診断コメントが表示されます。

80Mbps以上出ており、超高速です。心よりお祝い申し上げます。

AV有効

■速度.jp スピードテスト 高機能版 回線速度測定結果

http://zx.sokudo.jp/ v3.0.0

測定時刻 2010/03/10 05:26:24

回線種類/線路長/OS:-/-/Windows 7/-

サービス/ISP:-/-

サーバ1[N] 31.3Mbps

サーバ2[S] 17.4Mbps

下り受信速度: 31Mbps(31.3Mbps,3.91MByte/s)

上り送信速度: 54Mbps(54.3Mbps,6.7MByte/s)

※上のステップ1で回線種類やサービス名を選択して測定すると、ここに「速い」か「遅い」かといった診断コメントが表示されます。

むぅ…。

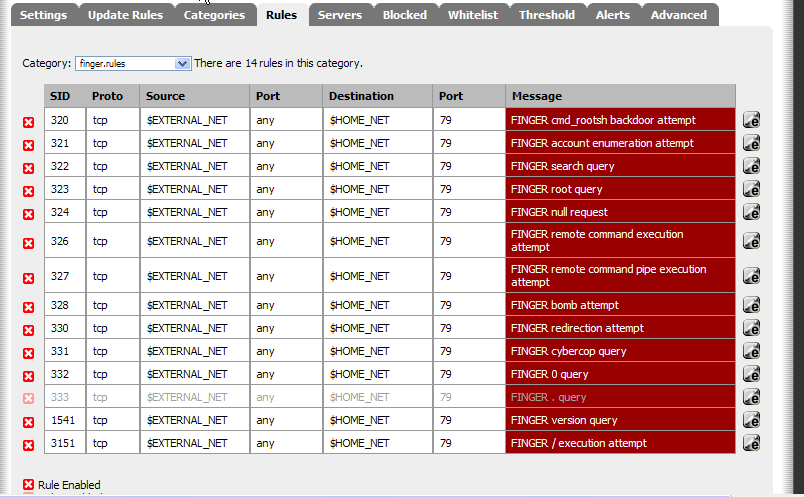

Snort

pfSenseをIDSに出来ます。不正なパケットを見つけたら破棄・ログが出来ます。

IDS/UTMの一番厄介なのはサブスクリプションの購読ですが、SnotはGPLに基づいているので誰でも利用できます。

最初はOinkmaster codeというところに何を入れていいのか分からなかったのですが、ユーザー登録してからサインアップしてhttp://www.snort.org/account/oinkcodeにアクセスすることによりアクチベーションコードが作成できました。

ここで罠だったのがFirefoxではコードがGenerate出来ないという点です。仕方ないのでクソッタレIEを使いましょう。

IDSとしては政府も使ってるらしい位の性能はあるみたいです。

まだ入れたばかりでテストしてないので、今度色々パケットを作って試してみようとおもいます。

その他

Iperf -言わずとしてたネットワークの環境テストツール

Packetcapture -名前のまま。IPhostを指定してダンプします。ダンプしたファイルをWEBUIからダウンロードすることも出来ます。

Note -CGIなメモが作れるのですが、タグ分けなどが出来ないので今ひとつ使い道が。。。Tracみたいなものがあればなあと思う次第。

まだ何種類か入れてないパッケージがあるくらいに追加パッケージは充実しています。

また、MultiCoreな環境にも対応しているので、これ用のマシンを作ってもいいと思います。最初はm0n0wallベースと聞いたのでマルチコアでも1つしか使えないのではと思っていたのですが、調べたら対応しているみたいです。

普通のマシンでやってもいいのですが、なんというか普通のATX筐体ではネットワークアプライアンスとして萌えないので、やるなら1U鯖が欲しいとか思ってしまいます。やめてそんな目で見ないで

これ用に強力な1U鯖が欲しいと思ってしまう今日この頃です。Forti,Fireboxありますが。

[ 2 コメント ] ( 7539 回表示 ) | このエントリーのURL |

前回、RADIUS専用アプライアンスから何故かFWにさせられてしまったRADIUS oneですが、いじってみると中々pfSenseが面白いです。

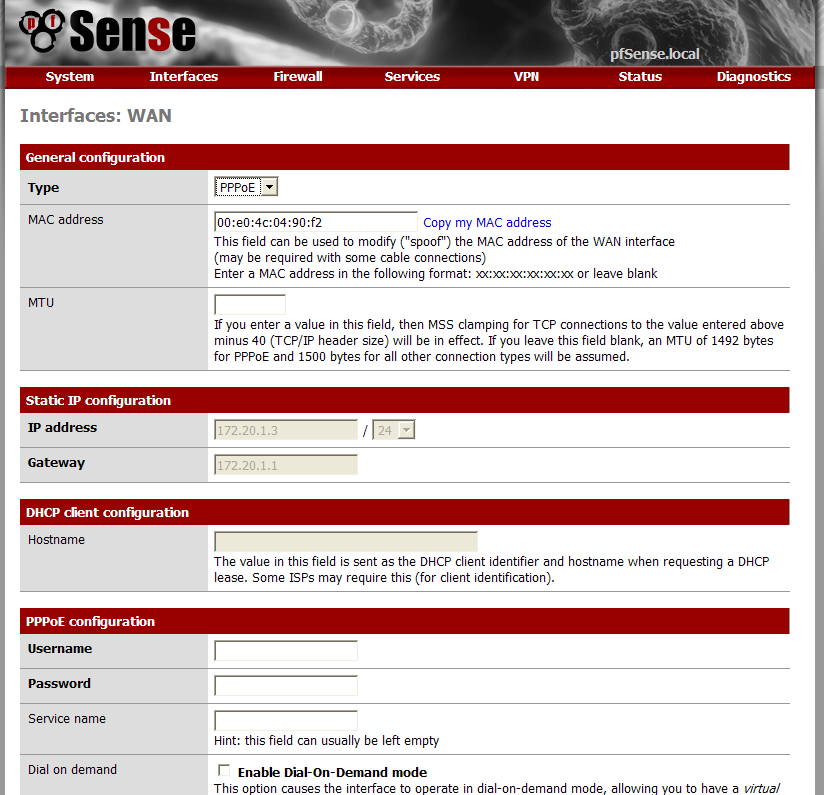

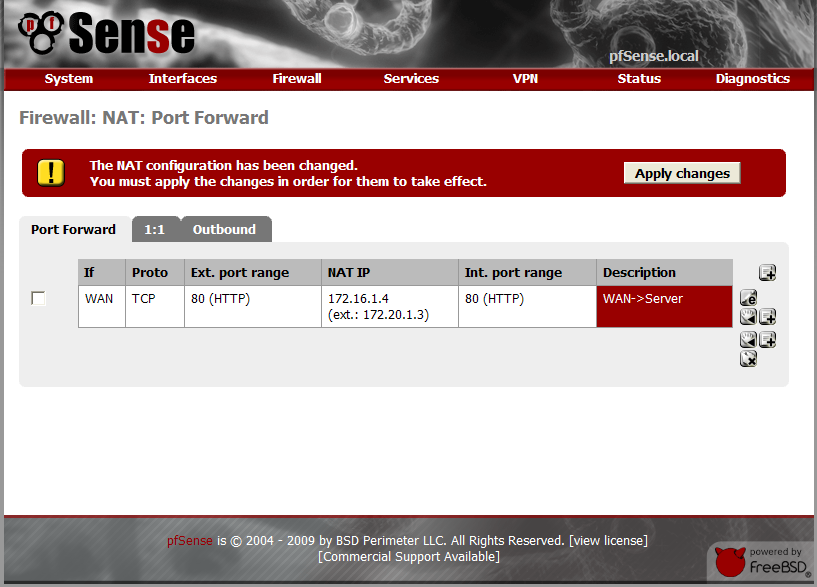

まず大まかに述べると、pfSenseは基本的にはLayer2-4のパケットフィルターであり、そこに様々なソフトウェアが付随しています。PPPoEも喋れるのでルーターとしての使用も出来、NAT/NAPTもサポートします。

当然外向きのNetworkInterFaceと内向きのNIFが必要になるので、最低2つのLANポートが必要になります。そこに後管理ポートが1つあると更にいいと思います。

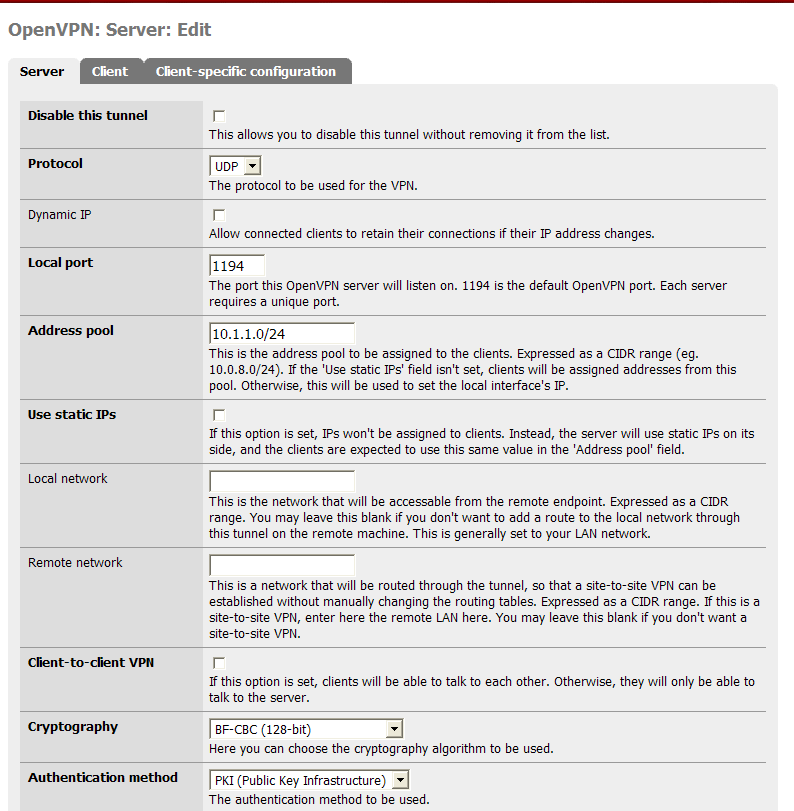

初期から入っているソフトとしてはOpenVPN、PPTPサーバ、IPSecによるVPNやDHCP、DNS、そしてPPPoEサーバそのものも持っているのでルータ等の設定のテストにも使えます。ブラウザからWake on LANのパケットも流せるようになっているので、PCの起動用GWなんかとしても使えますし、中身はOpenBSDなのでCronを使って色々なジョブをさせたり…など使い道は無限大です。

その中でも面白いのがCaptive portalで、認証されていないPCを繋ぐとWEBブラウザのページが強制的にログインページへリダイレクトされ、そこでログインをしないとPingすら通らないという機能で、よく無線LANのHotSpotでやってるあれです。

マクドナルドの無線LANを使うときなんかもこの方式なので、分かる人はあんな感じだと思ってください。(適当な言い方

ログインユーザーの管理は、pfSenseローカルで持つこともLDAPやRADIUS認証を組み合わせることも可能なので、やろうと思えば結構本格的なシステムが作れると思います。pfSenseそのものに無線LANを持たせればかなり上等なAPができあがりますね。

そして、pfSenseには専用追加パッケージも配布されていて、後から機能を追加することも可能です。

現在利用可能な追加パッケージ一覧

AutoConfigBackup

Avahi

Backup

Cron

DNS Blacklist

Dashboard

Dashboard Widget: HAVP

Dashboard Widget: Snort

DenyHosts

Fit123

FreeSWITCH

FreeSWITCH Dev

HAVP antivirus

IGMPproxy

LCDproc

NRPE v2

Notes

Open-VM-Tools

OpenBGPD

OpenOSPFD

OpenVPN Status

OpenVPN-Enhancements

PHPService

Proxy Server with mod_security

Pubkey

Shellcmd

States Summary

TFTP

Zabbix Agent

anyterm

arping

bandwidthd

blinkled

darkstat

diag_new_states

dns-server

freeradius

haproxy

haproxy-dev

imspector

iperf

jail_template

nmap

ntop

nut

onatproto

pfJailctl

pfflowd

phpSysInfo

rate

siproxd

snort

snort-dev

squid3

squid

squidGuard

stunnel

vHosts

vnstat

vnstat2

widentd

これらのパッケージをWEBブラウザから選択してさくっと追加できます。

同じBSD系FWならGB-1200を持っているのですが、こいつはURLフィルタリングが出来るんだよなーとか思っていたらpfSenseでもSquid/SquidGuardを追加することにより実現できてしまいました。GB-1200涙目

URLフィルタリングの種類には、最初から何種類かのカテゴリ分けがありそれを有効・無効にしたり、自分でURLを追加したり、BlackListを公開しているURLを追加したりすることが出来ますが、まあこの辺はFWアプライアンスの本職のそれにはかなわないかなと思います。

Squidはトランスペアレントプロクシとして動かせるので、こっそり裏でURLフィルタリング・ロギングをかけるといった使い方も出来ます。

試したところ、フィルタリングに引っかかったら別のURLなどにリダイレクトさせたり、ipでアクセスするのを防いだり(例 google.comに66.249.89.103と入力してアクセスする)など、公共機関でも使えるんじゃないかと思うくらいによくできていました。SSL-VPNを張ってその先でプロクシを使う、という事をしてしまうとさすがに防げませんでしたが。

そのほか、HAVPと組み合わせることによりアンチウィルスプロクシの効果も手に入るようです。

安定性の方は、1週間ほど使ってみましたが、特に今のところは問題は出ていません。

パフォーマンスも、RADIUS oneの構成(Pentium 4 2.6CGHz HT,DDR 400 512*2MB)でNAPT有効時でも外から中へ700Mbps後半程度の速度で通信できたので、中々良好だと思います。

ただ、フルスロットルで通信してしまうとCPUのロードアベレージが70%ほどに達してしまうので、それなりの所に設置する必要があると思います。まあSW処理なのでそりゃそうなのですが。

MTUが64Byteのショートパケットのテストもしてみましたが、複数台のマシンの合計で100kppsくらいは裁けるようです。対向3台、内側4台でテストしたので1台あたりは25kpps位でしょうか

色々いじった結論としては、そこそこなハードウェアの上であれば高度なACL等を組んでもOKで、少し古めなハードウェアの上であっても100Mなブロードバンドルータとして使うのなら問題ないと思います。

[ コメントを書く ] ( 18812 回表示 ) | このエントリーのURL |

<<最初へ <戻る | 35 | 36 | 37 | 38 | 39 | 40 | 41 | 42 | 43 | 44 | 進む> 最後へ>>